�������ߺ���

�����Գ���֮������һ������ǽ��Next-Generation Firewall�����¼��NGFW����һֱ��������ǰ�С�����ԭ�����ڸ�������ñȽϳ�ǰ����Ʒ����ȴ��Ի�����

�������ڲ���ǰ�������������ŷ��ڹ����Ⱥ���NGFW��Ʒ�����ϲ�Ʒ�Ѿ���ʽ���۵�SonicWall��Check Point��Palo Alto���г���ٲȻһ��ɽ����������¥�ľ���

������ô��NGFW��������ζ���ģ����봫ͳ����ǽ��UTM����Щ��ͬ���û�����NGFW�������Щ�Ƕȿ��ǣ���������һ���߽�NGFW���������磬��ͬ���������²�Ʒ�ļ�ֵ���ڡ�

������νNGFW��

����ʲô����һ������ǽ����һ������һ������ǽָ������ʲô��������NGFW֮ǰ�����DZ�������ȷ��ʶ“����ǽ”������

�����ھ����˶�μ���������ǽ�ĸ������ڱ��ģ�����ڲ�ͬ�ᄈ�����Ų�ͬ�ĺ��塣�����������Ʒʱ������ǽ��ָ������������2~4�㣬����״̬�����ơ�����IPSec VPN��֧����/·��/NAT����ģʽ�ķ��ʿ����豸������������ϵķ���ǽ��ʵ����ָ����������Ϊ�����ġ��������Եִ�ж��εķ��ʿ��Ʋ��ԡ�ʹ��״̬������Ȱ������ơ�����һ�ֻ���ְ�ȫ���ܵ������豸��Gateway�������ڵij��̡��û�ϰ����ǰ�߳�Ϊ“��ͳ����ǽ”������ķ��������ͳ�����������Ʒ��̬ʱ������������ʹ�ú�۵ķ���ǽ���������˴�ͳ����ǽ��IPS��UTM��һЩ�����г��ƹ�ʱ���Ƶ�“��ܰ�ȫ����”��“�ۺϰ�ȫ����”�ȶ��ֲ�Ʒ��̬�������û���ȫ����IJ������ӣ�����ķ���ǽ��Ȼ�����ɸ���İ�ȫ���ԡ�

�������������೧���г�������֮��Ч���ƹ㹤�����������г��Ͽ��Կ����������NGFW����Ľ��ͣ��������п��ܴ�������ȫ��ͬ������������ҵ���ձ���ͬ�Ĺ���NGFW�Ķ��壬�����г�������ѯ����Gartner��2009�귢����һ����Ϊ��Defining the Next-Generation Firewall�������¡�Gartnerע�����Ӧ��ģʽ��ҵ�����̺Ͱ�ȫ��в���ϱ仯�Ľ��죬��ͳ����ǽ�Ѿ��������û����������ڴ˻������ټ���IPS��Ҳ������Чʶ����ֹ����������Ϊ��Ӧ�ó��������������£�Gartner������“NGFW”������������ݷ���ǽ�ı�Ȼ��չ�Σ���Ӧ�Թ�����Ϊ��ҵ������ʹ��IT��ʽ�ı仯��

������Gartner������NGFWӦ����һ�����٣�wire-speed�����簲ȫ����ƽ̨����λ����ҵ�������ǽ��Enterprise Network Firewall��Firewallָ��������ϵķ���ǽ���г����������ҵָ���Ǵ�����ҵ�����ںܴ�һ���ֶ���Ϊ��ҵ�û����롣NGFW�ڹ���������Ӧ���߱����¼������ԣ�

������ͳ����ǽ��NGFW����ӵ�д�ͳ����ǽ���ṩ�����й��ܣ����������״̬�ķ��ʿ��ơ�NAT��VPN�ȡ���Ȼ����������˵��ͳ����ǽ�Ѿ�����������������Ȼ��һ��������Ļ����Է��ʿ����ֶΡ�

����֧�������ǽ�Զ������ļ��ɻ�IPS����ͬһӲ���ڼ���IPS�����DZ���ģ����ⲻ��Gartner�������ص㡣�û�����Ϊ��NGFW���õķ���ǽ��IPS֮��Ӧ�þ��������Ĺ��ܣ�����IPS��ij��IP��ַ���ϵط��Ͷ�������������ֱ�Ӹ�֪����ǽ����������������Ч����ֹ�������֪�����ǽ�������ɵĹ���Ӧ������NGFW�Զ���ɵģ���������Ҫ����Ա���롣����ǰЩ�����еĴ�ͳ����ǽ/IDS����������ƣ��������������һ���ر����ļ��������������DZ�����������ù����Ͱ�ȫҵ������ø�����Ч��

����Ӧ��ʶ�𡢿�������ӻ���NGFW����������봫ͳ�Ļ��ڶ˿ں�IPЭ����ͬ�ķ�ʽ����Ӧ��ʶ�����������ִ�з��ʿ��Ʋ��ԡ����������û�ʹ��QQ���ı����졢�ļ����书�ܵ�����������������Ƶ���죬��������ʹ��WebMail�շ��ʼ��������������ļ��ȡ�Ӧ��ʶ������Ķ���ô��ǿ��������Ż�������ʹ���������֤�ؼ�ҵ��ij�ͨ����Ȼ�ϸ�����������Ӧ�������Ż����׳�Ӧ��QoS������һ�����ڰ�ȫ��������ԣ���P2P���ء�������Ƶ����������ȷʵ�ᵼ��ҵ���жϵ����ذ�ȫ�¼���

������������������ȡ����“����ǽ����”����Ϣ�������������ķ��ʿ��ƣ��������������ϻ�ȡ�û�������Ϣ����Ȩ������ʿ��Ʋ�����ϵ��������������URL Filter�ж��Ķ����ַ������ֱ���ɷ���ǽȥ�赲���������˷�IPS����Դȥ�ж��������������“����”Ҳ������NGFW�����ڵ�������ȫҵ������Ӧ����֮ǰ�ᵽ��IPS���������ǽ�γɽ��ܵ���Ϲ�ϵ��ʵ���Զ�������Ч������˼�Ƶ�“�ƻ�ǽ”�����������

��������֮�⣬�ĵ���Ҳ�ᵽ��NGFW�ڲ������������һЩ�涨������δ�������ǿ����Լ���������������ߡ�Gartner�о����ܲ�Greg Young�ڽ��ܱ������߲ɷ�ʱǿ�������������ɴ�ͳ����ǽ������֮������IPS��Ӧ�ùܿ�/���ӻ������ܻ���������NGFWҪ�߱����Ĵ����Ҫ�ء�

���������û���������Ʒ��̬�仯�IJ���ֻGartnerһ�ң�����������������ȫ��Ʒ�������NSSLabsҲ�ڽ�����ʽ��ʼ��NGFW��Ʒ�Ĺ������Թ������ӹٷ���������Ϣ�������û���������ͬGartner��NGFW�Ķ��壬ֻ�������ܻ��������沢δ�������ǿ����Ҫ��ͻ���˶��û�/�û���Ŀ����������Ӳ��ԵĽǶȳ�����NSSLabs�Ĺ���ʦ�Բ�Ʒ���õĸ��ӶȺ������Զ��к���̵��˽⣬�����Ĺ۵���Դ��������û������⣬�û�������Ϊ��ҵ��û���������������������η����滻������IPS�豸������NGFW���ɵ�IPSģ��Ӧ���ṩ�Կͻ��˱�������Ҫ�������ⷽ�����֣����ڵ��������������ҽ�����ڴ˵�����������Ԥ�������ģ����ȥ��

NGFW��Ʒ����Ӧ��ʶ���ķ��ʿ�����Ч��

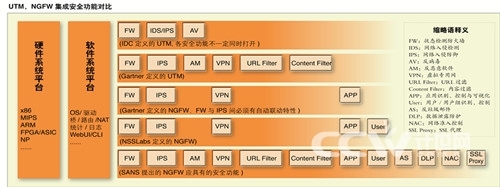

����NGFW��UTM��

�������ϻ������Ǿ���

������Ҫע����ǣ���ͬ������NGFW�����Ķ��嶼����С���Ĺ��ܼ��ϡ�վ�ڳ��̵ĽǶȣ��Ʊ�Ҫ������������������������ڲ�Ʒ�ϼ��ɸ���İ�ȫ���ܡ���²�ͬ���̵�NGFW��Ʒ�ڹ����Ͽ��ܴ��ڲ��죬ͬʱ����һ�����ȫ�ļ��л�������������û�����˺ܻ��ҵ�ӡ�������ڲɷ��������û������Ҳ�����ķ��ʾ��ǣ�NGFW������һ����ǿ�͵�UTMô��

����ʵ���ϣ������ᵽ��NGFW��UTM���ǶԳ��̰�װ��IJ�Ʒ����֪���Ѿ���������ԭʼ�Ķ��塣�г�������ѯ����IDC������������UTM������һ�༯���˳��ð�ȫ���ܵ��豸�����������ͳ����ǽ���������ּ������������ط��������ܣ����ҿ��ܻἯ������һЩ��ȫ���������ԡ�������Щ���ܲ�һ��Ҫ��������Щ���ܱ��뼯����һ��Ӳ���С�IDC��UTM�Ķ��������Ƿdz������ģ��������ˣ��������ڽ��ܲ����������жϡ�“���й��ܲ�һ��Ҫ��”��仰������˵����ȫҵ��Ҫ���û���������⣬Ҳ�����������Ӳ��ƽ̨��ʵ�ʴ�������������ȫҵ��ļ��ɻ���Ҳȷʵ���ϵ�ʱ���г�������������һ����������������UTM�ĸ���һ���Ƴ����ܵ��������û���һ����ͬ���г��ݶ�Ѹ�����ɳ�ΪĿǰ��ȫ�г��ϵ�������Ʒ��

������IDC�Ŀ���̬�Ȳ�ͬ��Gartner�����г����������ж�UTM��Ʒ��̬�����Ÿ�Ϊϸ�µ��������û����ڵ��к���Ϊ�����˴�ͳ����ǽ��IPS��UTM���ٻ�Ӧ�þ���VPN��URL���˺����ݹ��˵����������ҽ����ط�������Ҫ������������������������������ľ������������ȣ����롣��һ���棬Gartner��UTM���û�Ⱥ�������Լ��Ŀ�������Ϊ�ò�Ʒ��Ҫ���1000�����µ���С��ҵ���֧�����������û�ͨ��������û��̫��Ҫ���е��Dz�Ʒ�������Ժͼ��ɰ�ȫҵ�������������ԣ������߹�����߹��������������٣��ķḻ�ȡ�ʵ���ϣ�Gartner֮ǰһֱʹ��SMB��ܷ���ǽ��SMB Multifunction Firewalls�������FirewallҲָ��������ϵķ���ǽ�������������Ʒ��ֻ����2010����ΪUTM������Ʊ��г��ձ���ܣ����ڷ������������˳�ν���û�����Ϊ����NGFW���ɰ�ȫ���ܵIJ�����Ҫ������ʱ����������——��Ϊ��Ե���أ�NGFW��������ʱ��������Ӧ�õ�������֮��㣵Ĺ��ܲ��ʺϳ�����NGFW�ϡ�����Gartner���������Ʒ�г��ķ��������п����ƶϣ���ȫWeb���أ�Secure Web Gateway���ƺ��Ǹû�����Ϊ��NGFW���ϲ������������������WAF���������ʼ���ƷҲӦ�����ǡ�

����ͨ������ķ��������ǿ��Եó���ȷ�Ľ��ۣ�������Gartner������UTM��NGFWֻ����Բ�ͬ�����û������Ժ�������ϵķ���ǽ�Ĺ��ܽ����˸�������ԵĹ����ܽᣬ�ǻ�Ϊ����Ĺ�ϵ�����۴Ӳ�Ʒ�뼼����չ�ǶȻ����г��Ƕȿ���������IDC�����UTMһ�������Dz�ͬʱ������¶Ա�Ե���ؼ��ɶ��ְ�ȫҵ��Ľ��������������������û�����仯������ǣ�������Դˣ�������������˾��ʼ�ˡ�CTO�����̸��ܲ�л���ڽ��ܡ���������硷�����߲ɷ�ʱ���ŷdz����ٵ��ܽ“UTM�ĸ����ڲ��ϵؽ�����������Խ��Խ��İ�ȫ���ܡ�����500ǿ�����Ĵ���ҵ��UTM�Ľ�����Ա��أ���������Ҳ��ʼ�Ӷ����İ�ȫ�豸��ʼת�ɻ��ĵ�·�����ע�ص����Gartner������Դ�ͳ����ǽ��IPSΪ����Ԫ�ص�NGFW——UTM�����е�һ��ϸ����֧��������Σ����ǽ�������ȫ�������ϵĸ���������������ȥ��”

;ţ�������Ĺ���ʦ��������NGFW

����NGFW��Ʒ

������״

���������ϵĶ��������ͺ����û�����ͼ�����չ�����г��Ͽ��Թ���ʵ�ʲ�Ʒ������NGFW���ɵİ�ȫ�����Ѿ�ԶԶ��������ѯ������������С�����塣��Ȼ��ͬ�����ڹ����ṩ�ϻ����ڲ��죬����ҵ�Ŀ�궼��һ���ģ��Ǿ��ǹ�������ɣ����ܣ���Ʒ���ͨ�ԵͶ˵��߶ˣ�����Gartnerϸ�ֹ��ܡ��û�Ⱥ������кܴ���롣��ʵ�����������ɺ�ǣ�ֻ�й���ģ�黯��ϵͳƽ̨���ķ�ʽ���������ɱ���ͺ��������

�������գ�����������硷�������߷��˷�����NGFW��Ʒ��5�����̺Ͳ����û���������һЩ�����û���ѡ��ʱ���ע/��ֵ�ù�ע�Ĺ��ܺ��������飬�����߲ο���

����Ӧ��ʶ�𡢿�������ӻ�����ΪNGFW��������ȷҪ��߱������ԣ�Ӧ��ʶ�𡢿�������ӻ����Խ������ҵ�û���������ѹ���������������⣬�ܵ��������ܷ��û��Ĺ�ע����5���ṩNGFW��Ʒ�ij��̾���ʾ���ù����Ѿ���Ϊ���Բ�Ʒ�еı����ã�Ҳ����˵�������û��ڹ���ʱ�����������κΰ�ȫ���ܵ�ʹ�����ɣ�Ҳ��õ�һ��“Ӧ�÷���ǽ”��̬�IJ�Ʒ��������Ϊ��Ҳ����Ϊδ��NGFW��Ʒ��ҵģʽ����ij�̬���������ܷó���Ҳϣ���û���ʶ����NGFW��Ʒֻ������������Ϊ������Ʒ�л���Ӧ�õķ��ʿ������Ż����ܣ������ṩ������Ӽ������ص����ԣ���������ȫ��ȡ����ϵ��

����ȫ��λ�ı�������Ӧ��������ı�������Ӱ��NGFW��Ʒʹ��Ч���Ĺؼ����أ�ÿһ�����̶�����Э�������������Ӧ�ٶȷ����������Ŭ�����ɷ������û��ͱ�Թ��Ŀǰʹ�õĹ���ijUTM��Ʒ��IPSģ������ȻҲ�����˶�Ӧ�õ�ʶ����ƹ��ܣ�����������ٶ�̫�����������������þ�ʧȥ�˶�Ѹ��Ƶ������Ӧ�õĿ���������ͬʱȫӢ�ĵIJ���/��������Ҳ�Ӵ���ʹ���Ѷȣ�����IT����Ч�����Ų��ɺ��ӵ�Ӱ�졣

�����Դˣ�SonicWALL�й��з������ܾ��������ڽ��ܲɷ�ʱ������Ե��ᵽ��Ŀǰ�ù�˾��NGFW��Ʒ��ÿ��ϵͳ�汾���º�1~2�����ڼ����ṩ���İ棬������ר�˸������Ӧ��������������ά�����ﵽƽʱÿ��1�Ρ����������1����Ӧ�ĸ���Ƶ�ʡ��������ݺ�Ӧ�ð�ȫ��ҵ����ŷ��Ƽ����ⷽ����ȻҲ���������Ե����ƣ��ù�˾�����ܼ���Ʊ�ʾ����������Ӧ��ʶ���Ӧ�÷���������NGFW�û��������ʹ������Ļ��������ŷ�Ŀǰʹ�õ�ʶ�������Ѿ��ܹ�����600����Ӧ�ã��������㲻ͬ������Ҫ��

�����û�ʶ�������/ͳһ�IJ��Կ�ܣ���Ȼ���Dz�ȫ��Gartner��NGFW�����е�ǿ���Թ��ܣ������Ƿ���Ŀǰ���е�NGFW��Ʒ�����ṩ�������ڴ��������Ÿ�������ij��ԡ�NGFWӦ������ͨ����ȡ���������Ϣ��Web��֤���ֶΣ�����IP���û����ݵİ���ͨ��ͳһ�IJ��Կ�ܽ��и���ֱ�ۡ���Ȩ���塣��Palo Alto��˾��ʼ�ˡ���ϯ�ܹ�ʦë�������ܣ��ù�˾��NGFW��Ʒ���û�ʶ����Ӧ��ʶ������ʶ����Ϊ3����Ĺ��ܣ�����ں����û�Ȩ����������õ�����������“�����г����ŵ�����Ա�����κ�λ�÷���������”��“ֻ����IT����Ա�����ض�λ��ʹ��SSH��Telnet��Զ������Ӧ��”�ȵȣ����������ںϻ��ñ�������ʵ�ü�ֵ��

�������й���ƽ̨��NGFW�����˸���İ�ȫ���ܣ�������Ϊ�ڹ��������Ǽ��й����ϻ�Ӧ�ø���ҵ�û��ṩ��ǿ�����õĽ����������������������˾�й��������ܼ���¾��ر��ᵽ���ù�˾�ڼ��й���ƽ̨�Ĺ�����Ͷ���˺ܴ��������Թ���ά�������ǧ̨NGFW��Ʒ����ƽ̨��������ص�ͼ�λ�����ά������������ҵ����ص�“������NG����”���ԣ�ʹ�ֲ�����Ĺ�����ü�Ч��

������ʵ���Ҽ���IJ��Է��棬Ŀǰҵ��Գ������г��ϲ��õ�NGFW��Ʒ��û��һ�����ϵIJ��Ա������������IJ��Ա��涼��������NSSLabs�����ڼ�����ǰ���������Check Point Power-1 11065�ĵ�Ʒ���Ա��棬��Ҳ�Ǹû�����һ�η���NGFW���IJ��Ա��档���Ǵ��п��Կ��������NGFW��Ʒ�IJ��Է�����������Ϊ�ڴ�ͳ����ǽ��IPS���ԵĻ����ϣ�����������û�/Ӧ�õ�ʶ������������IJ��ԡ���Check Point�й��������������ս��ܣ��ò�Ʒ�ڲ��������ŷdz���������ܱ��֣��ڷ���ǽ������ʶ���Լ�Ӧ�ó������ִ�еĸ���������ȡ��100%����Ч�ʣ���Ϊҵ�������NSSLabs NGFW“�Ƽ�”����ij��̡����û�ҲӦ��ʶ����ʵ���һ����еIJ��Խ��������һ�������Ӧ�ó�������ѡ��ʱ��Ӧ�������ҵ������Ѱ�Ҹ�����������ݡ�����δ�������������DLP���ܣ���һ��Ҫ��ע�����С����������ȷ��������������ܴ��컷��ȥ�����豸�ڴ������µ�������ܡ����⣬����ע�NSSLabs��Ӧ��ʶ������Ʋ�����ʹ�õĶ�Ϊŷ���������е�Ӧ�������������û�Ӧ���ص㿼��NGFW��Ʒ��Ѹ�ס����������������ȱ�������Ӧ�õ�ʶ�������������

����һ

��������ǽ������չ���

�����Ӽ�����չ�Ƕȿ�����ĿǰΪֹ������ǽ���¾�����4����

�������ȳ������г��ϵ��ǰ����˷���ǽ�������Ʒ���Ը���IP���ݰ�����Ԫ�飨Դ��ַ��Ŀ�ĵ�ַ��Դ�˿ڡ�Ŀ�Ķ˿ڡ�Э�����ͣ������ʿ��ƣ������ԵIJ�Ʒ�Ǿ߱�ACL������·��������Ϊ�������Ƚϼ������˷���ǽ����������Խϸߵ����ܡ�

���������˷���ǽ��ȱ���Ǵ����������ܣ����ܺܺõ���Ӧ����Ӧ�÷�չ����Ҫ��������ʹ��״̬��⼼����Stateful Packet Inspextion,SPI���ķ���ǽ��ȡ����״̬�������ڻ�����Ԫ��ִ�а����˵Ļ����������˻Ự�ĸ��ά��һ��ȫ��������״̬����ʹ���ʿ��ƹ��ܸ������ơ����á������ڽ��죬����Ȼ�Ǿ����������ǽ��UTM��Ʒ��������Ĵ���ģ�飬���λ���ɶ�ҡ��

����Ӧ�ô�������ǽ���������״̬�����ȫ��ͬ�Ĵ������ƣ������������ж����ӡ��������ݡ���Ȼ���ּ������������dz�ϸ���ȵķ��ʿ��ƣ�����֧������Ӧ��Э�飬ֻ�����ڷdz������Ӧ�ó��������Ҹû���ע������Խϵ͵�ִ��Ч�ʣ����������ܵ��������ù�ISA�����ѿ�����ϸ��ᣩ��Ҳ����ʱ��ȽϾ�Զ�����Dz����ǵ��������Թ�����Ӳ����Ʒ��ֻ����һЩʹ��״̬�����Ƶķ���ǽ�Ͽ������Թ���ģ�����ʽ���֡������������ʹ�õķ���ǽ�Ͽ��������HTTP��FTP��SMTP�ȳ���Э���ָ����ַ������Ĺ��˹��ܣ�������������һ�£������Dz��ǻ��������ɺܴ�Ӱ�졣����ĿǰΪֹ������ֻ�й�����������İ�ȫ��Ʋ�Ʒ��Ȼ��ʹ��Ӧ�ô������ơ�

��������Ȱ���⼼����Deep Packet Inspection��DPI������Կ����������빦��ƽ��IJ������״̬��⼼���Ļ����ϣ����Զ��������и�������ݽ��м�⣬������Դ���Ľ��ٵ�������ṩ����Ӧ�ô����������ȫ��������������ǿ�����������ֲ�����Ȱ������豸��Ȼ����ȥ��̫������鹤���������������ȶԵķ�ʽִ�и����ӵķ��ʿ��Ʋ��ԡ�IDS��IPS����ʹ�����ּ����ı�־�Բ�Ʒ�����DZ��ֳ�����������Ȼ����ʹ��״̬�����ƵĴ�ͳ����ǽ����һ���IJ�࣬ȴԶ����ʹ��Ӧ�ô������ƵIJ�Ʒ����������DPI�ڲ��ϸĽ������������������⼼����Deep Flow Inspection��DFI�����Ը��õ�ʵ�ָ��లȫ���ԡ�

�������Ӷ�

����NGFW��Ʒѡ��ָ��

�����û���ѡ��NGFW��Ʒʱ�϶���е����������һ���棬UTM��NGFW�����ڲ�����ȡ����ϵ��������װ�ƹ�IJ�Ʒ����̬�ϻ�Խ��Խ���ơ���һ���棬NGFW��Ȼ����������İ�ȫ���ԣ���������Ϣ��ȫ��ѵ����SANS��ר�ҽ�����в�Ʒ���û����������δ��NGFW��Ʒ���輯�ɵĹ����б�������Ŀǰ�г�������������ȫ���������������ڡ��һ����������ۣ��û�����������С��ҵ�û������������ǰ�սӴ�UTM����������һ�ֲ����ǵ�ѡ����̬��

�������ԣ��û���ѡ��ǰ��������ȷ�Լ���������ʲô��������NGFW��ϵ�ṹ�ϵļ��ɻ����ƶ�δ���������������ԵĹ滮������ؽ��������̲����ĸ���Ч����;ţ���������������繤��ʦ�⿵��̸�����������ù�˾����ȷ������ȫ�����ѡ����NGFW��Ʒȡ��UTM����������Ϊ�����ķ�����������������ϵͳ���ڵ�����OAƽ̨��������������ϸ�²��ԣ�;ţ��������IT�Ŷ����û����ݹ����Ļ�������ʵ���˲��Ե�ͳһ���ã��ɹ��������������ͬʱ��������˹���Ч�ʡ�

�����ɴ˿ɼ�����ֵIJ���Ҳ�DZز����ٵĻ��ڣ����ڴ��û�����ͬʱ����NGFW��Ʒ�ṩ�Ķ��ֹ��ܣ����ǽ��������Ƿ����ʵ���Ҽ���IJ��ԣ���Ҫ������3�������ϵġ��������ҵ����������߲��ԣ������ܵ���ԭ����Ϣϵͳĥ�ϣ��ų�DZ��������

������������NGFW

����ҵ�����һ������ǽ��NGFW���IJ�Ʒ��̬���г�ǰ����������ͬ�����Խ��Խ���ѡ���û���NGFW��ƷӦ���ǵط��������İ�ȫ������ؽ�ϲ���������������ѡ�͡�

�����������ߺ��� ������

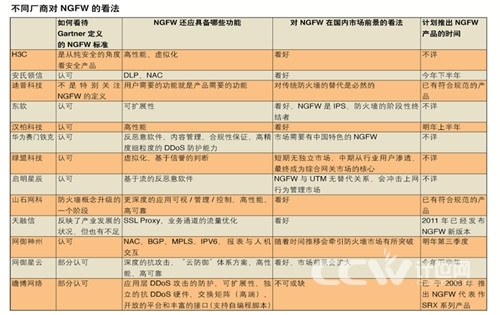

������Ϊһ���µIJ�Ʒ��̬����һ������ǽ�����¼��NGFW�����г�����Ȼ�γ��������ڱ��û���ֽ���֮ǰ�������Ʒ�г��ܷ�˳����չ���ܴ�̶���ȡ����ҵ�ڵ�̬�ȡ����ԣ�����5���Ѿ���ʽ����NGFW��Ʒ�ij��̣��������ǻ�������14����Ϣ��ȫ��������˲ɷ����룬ϣ���˽�������ҵ����һ�²�Ʒ��̬�Ŀ���——��Щ����ȫ�����з���ǽ��/��UTM��Ʒ���г������ۣ����ҳ��ڻ�Ծ�ڹ�����Ϣ��ȫ�г���������ʱ��Ĺ�ͨ�����������յ���13����ʽ��ҵ����˼�Ƴ�ΪΩһû�н��ܲɷõij��̣���������ź���

�����˴βɷ�Χ����NGFW�IJ�Ʒ��̬���г�ǰ������������С���13�ݴ��п��Կ���������������̶���Gartner�������NGFW��Ʒ��̬��ʾ�����ͬ����ȻҲ�г��̱�ʾ����ϸ��ֵ����ȶ�����չ�û����ȷ�ķ���������֡�������Ϊ��Gartner�������NGFW���Ƕ��û�����ĸ߶ȳ����Ƿ���ǽ��չ��һ����ʷ�ε���Ȼ������˶�������ȷҪ�������еĻ������ԣ������̻����Ǵ��������ó��ļ��������Լ�Ŀ��ͻ�������ӽǣ�������NGFWӦ���е��������ܡ����磺�ж�������������H3C��հ�������ص��ᵽ�˳������ܡ���չ�������⻯����DDoS�����ԣ�����ͳ�����ϵ���Ϣ��ȫ���������ע���ط����������ݹ�������������������������˻��������ܵļ���ʵ�֡�

��������NGFW��Ʒ�ڹ��ڵ��г�ǰ�����ܷó���Ҳ�ձ��ʾ���á���Ȼ���ٳ�����ΪNGFW��UTM�ֽδ��ھ��������ؽ����������ǽ��IPS��UTM����Ϊ���Ե��ս��ߡ������dz����ᵽ��������Ϊ������Ʒ����ΪNGFW�ķ�չ��������Ʒ���г�������������˿Ƽ��Ĺ۵��������ȷ����ΪNGFW�����ڲ����ж����г�����������������ҵ�û�����ʼ�ռ������ջ��Ϊ�ۺ������г��ĺ��IJ�Ʒ������Ϊ������������Ϊ�����й���ɫ��NGFW�ؽ���Ϊ�г��������

�������Կ�����ҵ���NGFW�IJ�Ʒ��̬���г�ǰ����������ͬ��Ҳ�����ڴˣ�13���ܷó����е�5������ȷ��ʾ��NGFW��Ʒ�з��ƻ����������������Ǻܿ��ܿ�������4�����Բ�ͬ���̵�NGFW��Ʒ�������г��ϡ����տƼ���ɽʯ�������ʾ���в�Ʒ�ѷ���NGFW���淶��ֻ��δ���й�������Եİ�װ�ƹ㡣հ���������ƣ���2008�귢����SRXϵ�з���ǽ��NGFW�Ĵ����������ڸù�˾�ٷ���վ����������������ʱû���ҵ������Ϣ��

����Gartner�����NGFW����

����NGFW���Ƕ��û�����ĸ߶ȳ����Ƿ���ǽ��չ��һ����ʷ�ε���Ȼ��������ǵIJɷ��У�����������̶���Gartner�����NGFW��Ʒ��̬��ʾ�����ͬ��Ҳ��һЩ������Ϊ����ϸ��ֵ����ȶ��

����H3C��ȫ��Ʒ��������ǰ��ƣ�Gartner�ᳫ����һ������ǽ��Ʒ��������UTM�����Ǿ����ܽ���ͳ�ĵ�һ����ǽ�������䵽��ȫ�С�“�벿�ֳ��̽����‘NGFW���ǽ����еİ�ȫ���ܾ���������һ��’��ͬ��H3C��ע�ش����簲ȫ����ĽǶȿ���ȫ��Ʒ��Gartner�ᳫ�Ľ�������ǴӴ���ȫ�ĽǶ�ȥ����ȫ�IJ�Ʒ����H3C���ᳫϵͳ����ȫ��”�ݽ��ܣ�H3C����Ҫ�ѷ���ǽ��IPS���ɸ����ܻ�������ͬʱ��Ҫ�ѽ�������·������������ġ��������ƽ̨���ϵ�һ���������ԴӸ������������������İ�ȫ���������

����“����Ӧ�õ�����ʶ������ƣ����ͻ�����Ͷ�ʼ��ٺ����������Զ����ġ�����������������Ӳ����ƺʹ��������Լ���Ȱ�ȫ������רҵ�̶����ƣ���˲�Ʒ��̬ȱ������ָ�����⡣”��ǰ��˵��

������ͳ����ǽ���������Ŷ�NGFW�ĸ�������������“����ҵ��Ӧ�á�����ı仯������ǽ�Ķ������Ҳһֱ�ڱ仯��������������һ�����ܸ��ӷḻ�����ܸ��ߵ����ػ����ǽ��Gartner�����NGFW����һ���̶��Ϸ�ӳ�˲�ҵ��չ��״������������һЩ���㡣���Ⱦ�ȷ���д�̽�֣�ʵ���ϣ�ҵ���������Ҳ�и��Ե����⣬���廹ȱ���㷺�Ժ�Ȩ���ԡ�”���������Ź�˾�ܹ���ʦ����쮱�ʾ��

�����������Ϊ��Gartner�Ķ���Ե�ǰ����ǽ��չ���������Ƭ���ԣ��Ƚ��ʺ���ҵ���ͻ���Ӧ�õĿ��ƣ������ʺϴ���IDC�������ĵ�ҵ��

����“����Gartner�Ķ��壬NGFW����UTM�����з���ǽ�ļ������������ṩ�˸�ȫ���Ӧ�á��û�ʶ����ƣ������Ŀ��ƻ��ƣ��Լ���ȫ��İ�ȫ������NGFW��Ҫ�����·�������˴�ĸĽ���What, NGFW���û���DPI/DFI�����ļ�⣬�ܹ����뵽Ӧ�ò㱨�ģ�ͨ��ǩ������Ϊ����ʶ��������Ӧ�û���в��һ�����ֳ����������ƶ���ͬ�Ŀ��Ʋ��ԣ�Who��NGFW�ı��˴�ͳ����ǽ/UTM�����������豸��ַ(MAC/IP)���û����ݶ�Ӧ�Ļ��ƣ����������֤���ƺ�����ھ����������ع����û���ʵ�����ݣ�Where����һЩӦ�ó��ϣ��ر���Զ��Ӧ�ã�NGFW����ȷ�ж��û���λ�ã�How�����Ŀ��Ʋ��Ժͷḻ�Ŀ��ӻ����ݡ�”���ؿƼ�ս�Բ�Ʒ�����ܾ���ʱ�����Ϊ��

����NGFWӦ�߱���Щ�������ܣ�

��������Gartner�����NGFW������ȷҪ�������еĻ�������֮�⣬�����̻����������ó��ļ��������Լ�Ŀ��ͻ�����������NGFWӦ���е��������ܡ�

����“�߱����ְ�ȫ������������һ������ǽ��߱����ص�֮һ�������ͬʱ������ע�ĿǰIT������չ���ƣ�һ�Ǵ���Խ��Խ������̫������ʼ��������40G��100G�����������Ƽ������ˮ���ѳ�Ϊ�ڶ���ҵCIO�Ĺ�ע���㡣NGFWҪ��������г����ھ����ںϵİ�ȫ��������ͬʱ������������������������Ҫ�����º߲��������ܵ���ƥ�䣬�Ƽ��㻷�������⻯���������İ�ȫ���⻯����”H3C��ȫ��Ʒ��������ǰ����Ϊ��

����“Gartner�����NGFW����Ҫǿ������Ӧ�ò㿹��������Ҫ�ԣ��Ӽ��������Ͽ����ҹ�˾��ΪNGFW��Ҫ��Ӧ�ò�ʵ�ַḻ���������ƹ��ܣ�����ʵ��Ӧ�ò��������������ˡ�Ӧ�ò�QoS���Լ���Ӧ�ò�DDoS�����ķ�����������һ������ǽ����Ҫ�������ڲ�Ʒ���棬��һ������ǽ��Ҫ�ڸ߿���չ�Է�������������£�ͨ����������Ӳ�������ģ�黯��ƣ�ʵ�ֹ��ܡ��ӿ����������������ļ��弴��ʽ��ȫ�����������ܹ�ʹ��һ������ǽ���и������������ڡ���ˣ����г�Զ�ļ���ǰհ�ԣ��ܹ��������IJ�Ʒ���ܹ���Ϊ��һ������ǽ�Ĵ�����”հ������ϵͳ����ʦ��־����ʾ��

������־����Ϊ��NGFWӦ��ʵ�ֿ��ơ�ת�����������������Ӳ��ģ�黯������ơ�������һ������ǽ��Ҫ�ڸ����������ге�Ӧ�ò���������������������ת��ƽ���Ʊ����ٱȴ�ͳ����ǽ��Ϊ���ص�ѹ�����ѿ��Ʋ�������������ڸ��ٰ�ȫ������ͬʱ��֤��������ij�ͨ��������������ǽ���ȶ��ԺͿɿ��Եı��ϡ���һ������ǽ�У��ڸ߶˲�Ʒ�����뽻�������Ƿdz���Ҫ�����ֻ��ͨ����������ķ�ʽ����ͻ�ƿ�忨�������ܵ�ƿ��������ʵ��������ת������һ������ǽ��Ҫ�ܹ�ʵ�����ܡ��ӿڵ�������ƽ�����������������ǼĶ�̨��������ǽ����ʽ���������⣬�߿ɹ�����Ҳ����һ������ǽʵ�ֵ�Ŀ�ꡣ

��������ж�������������H3C��հ��������ȣ���ͳ�����ϵİ�ȫ���������ע������й¶������������ն˽�����Ƶȹ��ܵļ���ʵ�֡�

����“��NGFW�Ķ����������ҹ�˾���û���Ҫ�����������������ݣ�һ����Gartner�Ķ����ж���в��ע������‘��’��‘��’�����֮Ϊ�����������ڲ������ݰ�ȫ���ǽ��٣�����������ص�����й©���⣬�б�Ҫ������߽紦���Ӷ��ڲ����ݰ�ȫ�Ľ���������������û�Ϊ���ʿ��ƵIJ����ϣ���Ҫ�����ն���߽����������������������ն˵Ľ����Ͻ��б�Ҫ�Ŀ��ơ�”�����������ſƼ���չ����˾�з��ܼ�������ʾ��

����ɽʯ���Ƽ����г�������������Ϊ��NGFWӦ���ƴ�ͳ�ĵ�һ���ܵ��ӣ�ʵ�ֻ���Ӧ�õ��ۺϿ��ƣ�����ֻ��һ�ΰ��Ͳ��д����ǹؼ�����ʶ��Ӧ�õĻ����ϣ�Ӧ�ܹ���Э���е���Ϊ�����εĿ��ӡ������Ͱ�ȫ���ơ�“��ȥ��ȫ�����⣬�����缼����չ�Ľ��죬Ӧ�õı仯����ʹ�����������ӣ����ߵIJ������Ӻ���ĻỰһֱ�����Ŵ�ͳ�豸�����⣬���Ѷ���ܼ�����һ̨�豸�ϵ�ʱ����Ӳ���ĸ߿ɿ����Ҳ��������Ҫ�ġ��������棬AA����Ⱥ�ȿ���ͨ�������㷨ʵ�ֶ�̨�豸֮��Ļ�������Ӳ�����棬��������ࡢ�ദ�����ࡢ��������ࡢ���Դ�������ƿ������豸�ڸ���������ȶ��ԡ�”

����NGFW�ڹ��ڵ��г�ǰ����Σ�

��������NGFW��Ʒ�ڹ��ڵ��г�ǰ�����ܷó����ձ鿴�á���Ȼ���ٳ�����ΪNGFW��UTM�ֽδ��ھ���������ؽ����������ǽ��IPS��UTM����Ϊ���Ե��ս��ߡ�

����“������NGFW�ڹ��ڲ����γɶ������г��������봫ͳ�ķ���ǽ��UTM������IPS��������Ϊ���������Ʒ�γ�ֱ�Ӿ����������ڣ����ڹ��ڸ����û����²�Ʒ���ϿɶȲ�ͬ��NGFW��Ʒ�������ڴ�����ҵ�����ڡ����ŵ��и߶������û����ܡ����ڿ�������NGFW������δ���ۺϰ�ȫ���ص���չ������������������ǽ��UTM���̻��Ľ����в�Ʒ���Է���NGFW�������գ�NGFW���Ϊ�ۺ������г�����ĵIJ�Ʒ��̬��”���˿Ƽ���Ʒ���������ܼ���ΰ��Ϊ��

����“NGFW�����ŷ���ǽ��Ʒ��չ��һ�����ƣ������ݴ���ģʽ��Ч�ʷ������ʵ����������������Ѿ���������緢չ��������ƥ�䣬��Ӧ��Ϊδ���û�������簲ȫ���������ѡ�������Ƽ��㻷���°�ȫ����������⻯�����IJ����ռ����ڰ�ȫ�������Ӧ�õĸ����������������־���ʽ�����г�DZ���Ǿ�ġ�”ɽʯ���Ƽ����г��������ڱ�ʾ��

����“����ĿǰNGFW�����尲ȫ�г��ϵ�ռ���ʲ���1%�������Ƕ���δ���ķ�չ�������ģ�����������С��ҵ�г����ܶ��˶�����UTM����NGFW���бȽϣ�Ȩ�Ҳ��۹����г���Σ��������������UTM���ȫ�����ܵ��¡�û�������������ڸ�����ѱ������û����ܣ�NGFWȫ�µIJ�Ʒ������ӭ����ҵ�����������ܺܺõ��ֲ�UTM�IJ��㣬�г�ǰ�����á�”�����������ſƼ���չ����˾�з��ܼ��������Ϊ��

�������������dz���Ϣ��ȫ��������˾��Ʒ�������IJ�Ʒ����������ƽ�ر��ᵽ��NGFW��������Ϊ�����г��ij����“NGFW�ڹ�����������ȳ��������Ϊ�����г����������������Ϊ������Ʒ�������ǽ��UTM��IPS��Ʒ�γ��µ��г����֣����γ���Գ��ڵľ���̬�ƣ������Ҳ����ںϡ�”��ƽ��Ϊ��NGFW�ij����ǽ���Ӧ�ð�ȫ����IJ���г���չǰ����ԱȽ��ֹۣ������ھ���һ�������ں��������̬�����ز�Ʒ�г��γɱȽ����ԵIJ��֡�“NGFW�����ܷ�������Ӳ��ƽ̨��רҵ������˸��ߵ�Ҫ���ڰ�ȫ���̶�ר��Ӳ��ƽ̨�ļ�Ԧ��������һ���̶���Ӱ��NGFW��Ʒ�ڹ����г��ķ�չ����û�е߸�����Ӳ������������������ģʽ��ǰ���£�UTM��NGFW֮�仹�����γ������ϵ�������߲���Ĵ��ڣ�ʹ���ڲ����Ϸ��������һ���Ļ����ԣ������û��Ķ�ά������”

�����������ݸ��ܲ���������Ϊ��NGFW�������������ǽ�г�ʵ��ͻ�ƣ�“����ǽ��Ʒ��Ϊ�߽簲ȫ��һ�����ߣ����ǰ�ȫ�г��������ȵ㣬���Ի�ռ�ݰ�ȫ�г������ݶNGFW��Ϊ����ǽ��Ʒ�е�һԱ����Ȼ��������г���ռ��һϯ֮�ء������������û�����NGFW����Ҫһ�����̣�����������NGFW�ܸ��õؽ���������з���ǽ�ѽ�������⣬�г������ٶȻᳬ������ǽ�����г������ٶȡ������ڳ��̻��������ͻ�������һ���Ƴ�NGFW��Ʒʱ���������г����ȳ�������NGFW�г��������������������ǽ�г�Ҳ�����桢��ø����ͻ�ơ�”

�����ƻ���ʱ�Ƴ�NGFW��Ʒ��

������13���ܷó����У���3�ҳ����������з���NGFW���淶�IJ�Ʒ�Ƴ���ֻ��û�а���NGFW���ᷨ���а�װ����5����ȷ��ʾ����NGFW��Ʒ�з��ƻ������������ڽ��Ƴ���Ʒ��������˵�����̶�NGFW��Ʒ��̬�ȱȽϻ�����

����հ��������Ϊ����2008�귢����SRXϵ�з���ǽ����NGFW�Ĵ�������

����ɽʯ����Ҳ���ƣ��Ӳ�Ʒ�����������ù�˾��Ʒ����2008��;߱���Gartner�����NGFW������

�������տƼ���Ʒ����������������Ϊ�������е�FW1000��UTM2000�����Թ���NGFW���С�“����FW1000Ӧ�÷���ǽ�����л�������ǽ�������⣬�����ж��IJ㹥�����ܾ������ĵ������������Զ�P2P��������Ϸ�����������ȸ���Ӧ��Э�����ʶ��������������ϣ����Ի����Դ���1000������URL�����URL���˵ȹ��ܡ���UTM2000ϵ�в�Ʒ��FW1000Ӧ�÷���ǽ��Ʒ�Ļ����ϻ�������IPS����������Ӧ�ÿ��ơ��ؼ������ˡ���Ϊ��Ƶȹ��ܡ�������FW1000����UTM2000�����Dz���‘һ�����������ƥ��’��������+����һ��Э��⡢©���⡢�����⡢URL�⣩��ģʽ��ʹ��Ʒ������Ͼ��зdz��õ������ԡ�”��������ʾ��

����“������������2010�����������������һ�����ܸпط���ǽ���з�����ǰ�����������Σ���Ʒ���ܰ�������NGFW�����ԣ����ں����������Ƶ��Ʒ������Ԥ�ƽ���2011���°���ȫ�����С�”�������Ƹ��ܲá�CTO��ѧҢ˵��

�����������Źɷ�����˾���簲ȫ��ƷӪ�����IJ�Ʒ���������������̬������ԱȽ��侲��“���¼����ĸ��٣��ҹ�˾һֱ�������Ƿdz���ע�ģ�����Ʒ��Ҫ���г��ij���ȣ�����̫��û��������Ͷ�ʵ��ʽ�ѹ����ܴ�����̫���ֻ�ʧȥ�ܶ��г����ᡣ�������ò�Ʒ���еij߶ȣ�����Ҫ�������ܿ��ǵġ������Ͽ���δ�����꽫��NGFW��Ʒ��չ�ĸ��������ڡ�”

������Ϊ�������˿Ƽ�����˾��ȫ�г����Ʒ����������������ʾ���ù�˾��Ϳ�ʼ�о���һ�����簲ȫ��Ʒ�������������˴����ľ��飬����ȫ�������з���Դ���з���һ�����簲ȫ��Ʒ��“Ŀǰ���ǵ���ս��������һ����Ч�ʵ��µ���ϵ�ܹ�������������Ϊ�й��ͻ��ṩ��һ�������簲ȫ��Ʒ��һ�廯�İ�ȫ���������ߵ����ܡ����ḻ�IJ��ԡ������Ĺ�����ȫϵ�в�Ʒ��������һ����Ʒ�ݽ�����Կͻ��Ǹ��ܺõ���Ϣ��”